IT-Security: 13 Millionen Angriffe auf Linux-basierte Clouds

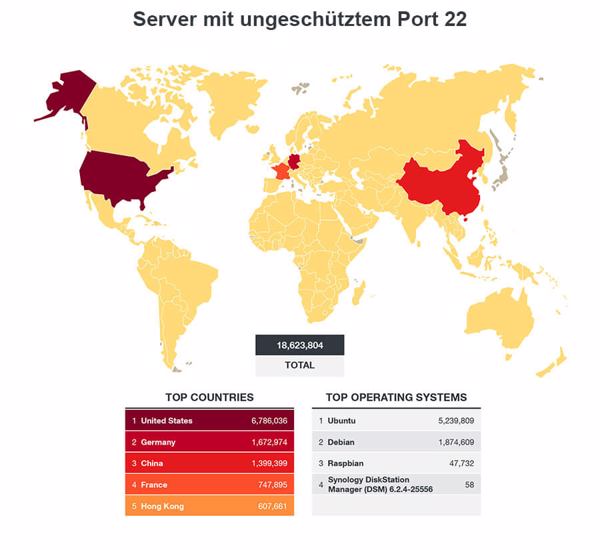

Gesamtzahl der Server mit ungeschütztem Port 22, die von Shodan am 27. Juli 2021 entdeckt wurden (Quelle: Trend Micro).Linux ist ins Visier von Cyberkriminellen gerückt. Der überwiegende Anteil des Public-Cloud-Workloads läuft schon seit Jahren fast ausschließlich über Linux und mit der fortschreitenden Cloud-Transformation steigt die Verbreitung weiter an. Damit steigt allerdings auch das Risiko. Dies gibt auch Trend Micro in seinem Bericht über den Sicherheitsstatus von Linux-Systemen im ersten Halbjahr 2021 zu bedenken.

Gesamtzahl der Server mit ungeschütztem Port 22, die von Shodan am 27. Juli 2021 entdeckt wurden (Quelle: Trend Micro).Linux ist ins Visier von Cyberkriminellen gerückt. Der überwiegende Anteil des Public-Cloud-Workloads läuft schon seit Jahren fast ausschließlich über Linux und mit der fortschreitenden Cloud-Transformation steigt die Verbreitung weiter an. Damit steigt allerdings auch das Risiko. Dies gibt auch Trend Micro in seinem Bericht über den Sicherheitsstatus von Linux-Systemen im ersten Halbjahr 2021 zu bedenken.

Laut Gartner »wirft das steigende Interesse an Cloud-nativen Architekturen die Frage nach dem zukünftigen Virtualisierungsbedarf von Servern in Rechenzentren auf. Am häufigsten wird eine Linux-OS-basierte Virtualisierung genutzt, welche die Grundlage für Container bildet.« Linux unterstützt Unternehmen bei der Nutzung Cloud-basierter Umgebungen und bei der digitalen Transformation. Viele moderne IoT-Geräte, Cloud-Anwendungen und -Technologien laufen auf einer Linux-Variante, die als wichtiger Bestandteil moderner Infrastrukturen geschützt werden muss.

Offene Ports sind ein Problem

Ein Blick auf Shodan, einer Suchmaschine für das Internet-of-Things, zeigt beispielsweise bei Port 22, einem Port der üblicherweise für das Secure Shell Protocol (SSH) für Linux-basierte Maschinen verwendet wird, ein auffälliges Ergebnis: Fast 19 Millionen Geräte, die mit dem Internet verbunden sind, haben diesen Port offengelegt und können zur Zielscheibe eines Angriffs werden. Deutschland befindet sich, mit knapp 1,7 Millionen offener Ports, weltweit auf Rang zwei – nach den USA (knapp 6,8 Millionen).

Die Studie analysiert die wichtigsten Malware-Familien, mit denen in den letzten sechs Monaten Linux-Server angegriffen wurden. Die Trend-Micro-Forscher identifizieren darin folgende Malware-Typen:

- 25 Prozent Coinminer – Die hohe Verbreitung von Minern für Kryptowährung ist in Anbetracht der großen Rechenleistung der Cloud keine Überraschung. Hochperformante Cloud-Umgebungen machen den Einsatz besonders attraktiv.

- 20 Prozent Webshells – Der jüngste Angriff auf Microsoft Exchange unter Einsatz von Webshells zeigt, laut Trend Micro, wie wichtig es ist, Patches gegen diese Malware-Variante zu installieren.

- 12 Prozent Ransomware – DoppelPaymer stellt den größten Anteil an Ransomware dar, gefolgt von den Ransomware-Familien RansomExx, DarkRadiation und DarkSide, die ebenfalls auf Linux-Betriebssysteme abzielen.

Alle Workloads schützen – unabhängig vom OS

Udo Schneider, Trend Micro »Mit der fortschreitenden Migration hin zu Linux-basierten Cloud-Workloads werden jedoch auch cyberkriminelle Akteure diese zunehmend angreifen«, erwartet Udo Schneider, IoT Security Evangelist Europe bei Trend Micro. Deshalb sollte es für IT-Abteilungen zur zentralen Aufgabe gehören, den bestmöglichen Schutz über alle Workloads hinweg zu gewährleisten – unabhängig vom Betriebssystem.

Udo Schneider, Trend Micro »Mit der fortschreitenden Migration hin zu Linux-basierten Cloud-Workloads werden jedoch auch cyberkriminelle Akteure diese zunehmend angreifen«, erwartet Udo Schneider, IoT Security Evangelist Europe bei Trend Micro. Deshalb sollte es für IT-Abteilungen zur zentralen Aufgabe gehören, den bestmöglichen Schutz über alle Workloads hinweg zu gewährleisten – unabhängig vom Betriebssystem.

»Wie die Studie zeigt, gingen die meisten Schwachstellen von Systemen mit veralteten Versionen von Linux-Distributionen aus, darunter 44 Prozent von den CentOS-Versionen 7.4 bis 7.9«, erklärt Schneider. »Darüber hinaus wurden in nur sechs Monaten 200 verschiedene Sicherheitslücken in Linux-Umgebungen ausgenutzt. Demnach nutzen Cyberkriminelle mit großer Wahrscheinlichkeit veraltete Software mit ungepatchten Sicherheitslücken auf Linux-Systemen aus.«