Interview: rechtssichere DSGVO geht nur mit Hardware-WORM

In Sachen IT-Compliance kommt auf die Unternehmen im Jahr 2017 allerhand zu. Denn sowohl die Umsetzung der GoBD als auch die neue EU-Datenschutz-Grundverordnung DSGVO sorgen dafür, dass Unternehmen strengere Richtlinien in Bezug auf Datenauskunft und -archivierung einhalten müssen. Speichersysteme mit WORM-Technologie rücken deshalb in den Vordergrund. Das Münchner Unternehmen FAST LTA rüstet ihr »Silent Brick«-System nun mit WORM-Fähigkeiten aus. Wir sprachen darüber mit Hannes Heckel, Director Marketing bei FAST LTA.

Mit Ihren Speichersystemen »Silent Cubes« und »Silent Bricks« positioniert sich FAST LTA als der Spezialist für »kalte Daten«. Wie definieren Sie aus Ihrer Sicht kalte Daten?

Hannes Heckel, Director Marketing bei FAST LTA, demonstriert die neue WORM-Version von »Silent Brick« (Bild: speicherguide.de)Heckel: Das sind für uns Daten, die sich typischerweise nicht mehr als einmal im Jahr ändern. Also echte Archivdaten, die nicht im täglichen Backup berücksichtigt werden müssen. Zwar sind auch Backups im Prinzip kalte Daten, da sie ja im Normalfall nie wieder gebraucht werden.

Hannes Heckel, Director Marketing bei FAST LTA, demonstriert die neue WORM-Version von »Silent Brick« (Bild: speicherguide.de)Heckel: Das sind für uns Daten, die sich typischerweise nicht mehr als einmal im Jahr ändern. Also echte Archivdaten, die nicht im täglichen Backup berücksichtigt werden müssen. Zwar sind auch Backups im Prinzip kalte Daten, da sie ja im Normalfall nie wieder gebraucht werden.

Deshalb sind also Backups keine guten Archive?

Heckel: Absolut richtig. Daten, die revisionssicher und somit auf WORM-Speichern gesichert werden, sind leicht zu identifizieren. Deshalb ist eine Trennung zwischen produktiven und archivierbaren Daten relativ einfach und frühzeitig möglich. Ebenso einfach ist die Klassifizierung ständig im Gebrauch befindlicher Produktivdaten, die heutzutage hauptsächlich über virtuelle Maschinen laufen und über moderne Backup-Systeme gesichert werden. Dazwischen gibt es jedoch einen enorm wachsenden Datenanteil, die sogenannten unstrukturierten Daten.

Aber könnte nicht theoretisch eine frühzeitige Trennung von Produktivdaten und unstrukturierten Daten zu optimierten Storage-Strategien führen, mit denen sich Kosten und Aufwand für Backups erheblich reduzieren ließen?

Heckel: Das stimmt schon im Prinzip. Aber praktisch steht dem ein Hauptproblem entgegen: Die Verursacher dieser Daten (nennen wir sie: Mitarbeiter) haben andere Interessen als diejenigen, die für eine kostengünstige, wartungsarme Sicherung der Daten zuständig sind (nennen wir diese Menschen: IT-Betreuer). Mitarbeiter sind wenig interessiert an Kosten für Datenspeicherung, haben aber ein hohes Interesse an ständiger Verfügbarkeit. IT-Betreuer würden dagegen Daten gerne so früh wie möglich vom Primärspeicher und am besten gleich aus der gesamten Online-Speicherung entfernen. Das Dilemma führt allzu oft dazu, dass – wider besseren Wissens – Primärspeicher aufgerüstet, Backup-IT vergrößert, und Full Backups als »Archiv« missbraucht werden.

Und hier setzt also jetzt Ihr »Silent Brick«, das Sie seit zwei Jahren im Programm haben, als Lösung an?

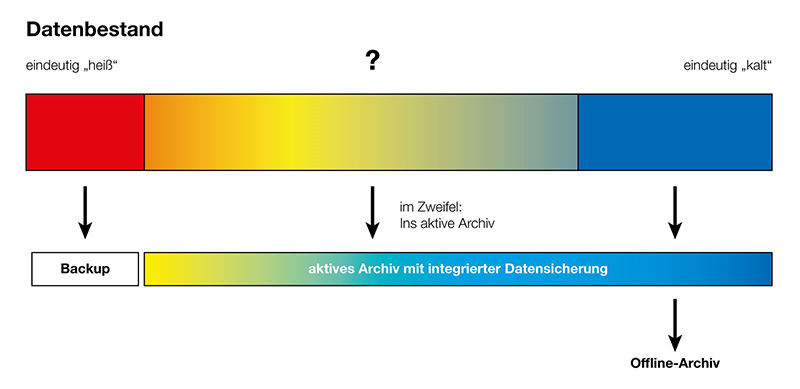

Paradigmenwechsel: Alle nicht eindeutig »heißen« Daten werden über ein aktives Archiv mit integrierter Datensicherung aus dem Primärspeicher und damit aus dem herkömmlichen Backup-Prozess herausgelöst (Grafik: FAST LTA)Heckel: In der Tat ist »Silent Brick« eine Möglichkeit, unstrukturierte Daten von Haus aus sicher, kostensparend und wartungsarm zu speichern – und dennoch für die seltenen, aber notwendigen Zugriffe verfügbar zu halten. Unser Silent Brick mit SecureNAS bietet genau das: einen in sich sicheren Speicher für unstrukturierte Daten, der kostengünstig und wartungsarm ist.

Paradigmenwechsel: Alle nicht eindeutig »heißen« Daten werden über ein aktives Archiv mit integrierter Datensicherung aus dem Primärspeicher und damit aus dem herkömmlichen Backup-Prozess herausgelöst (Grafik: FAST LTA)Heckel: In der Tat ist »Silent Brick« eine Möglichkeit, unstrukturierte Daten von Haus aus sicher, kostensparend und wartungsarm zu speichern – und dennoch für die seltenen, aber notwendigen Zugriffe verfügbar zu halten. Unser Silent Brick mit SecureNAS bietet genau das: einen in sich sicheren Speicher für unstrukturierte Daten, der kostengünstig und wartungsarm ist.

Warum rüsten Sie jetzt »Silent Brick« mit WORM-Technologie aus?

Heckel: Das Konzept, Hardware-WORM-Versiegelung mit linearer Datenstruktur und Erasure Coding zu verbinden, hat sich in tausenden Installationen bei unseren Silent Cubes bewährt. Hauptgrund für den Einsatz von WORM-Speicherung sind rechtliche Auflagen, die eine revisionssichere Archivierung erfordern. Bei der revisionssicheren Archivierung kommt zusätzlich zur manipulationssicheren Speicherung ein weiterer Aspekt hinzu: Retention-Periods bzw. Ablaufdaten. In manchen Fällen müssen Daten zwar rechtskonform für einen bestimmten Zeitraum gesichert werden, aus diversen Gründen kann es aber notwendig oder gewünscht sein, diese Daten nach Ablauf der Fristen wieder unzugänglich zu machen.

Sie haben ja schon die Silent Cubes im Programm. Warum kamen die Silent Bricks?

Heckel: Der Speicherbedarf ist in den letzten Jahren deutlich gestiegen. Wir brauchten also zum einen ein skalierbareres System, und zum anderen wünschten sich unsere Kunden ein 19-Zoll-Format. Außerdem stellen nicht nur wir langsam fest, dass die RAID-Architektur langsam ans Ende der Fahnenstange kommt. Der Hauptvorteil der Silent Bricks gegenüber der Silent Cubes ist deshalb die Flexibilität. Vom NAS (zum Beispiel als File-Server) über SecureNAS (als aktives Archiv), VTL (zur Ablöse von Tape-Librarys) bis hin zum WORM-Archiv ist im Silent-Brick-System alles möglich – und dabei individuell auf Basis einzelner Silent Bricks konfigurierbar. Komplexität und Wartungsbedarf für die Storage-IT jenseits des Primärspeichers lässt sich so erheblich reduzieren.

Wie Sie gerade anführten, versiegelt Fast LTA via Hardware-WORM. Es gäbe aber auch Software-WORM. Davon halten Sie anscheinend nichts?

»Silent Bricks« sind transportierbare, in sich über Erasure Coding (oder RAIDz) gesicherte Speichercontainer auf Flash- oder Festplattenbasis (Bild: FAST LTA)Heckel: Auf Hardware-Ebene geschieht die Realisierung über den Prozessor/Controller (speziell auch systemischer WORM genannt), welche das Löschen oder Überschreiben von Daten verhindern und somit eine Manipulation unmöglich machen. Die Software-Realisierung hingegen wird durch ein Programm oder über die Firmware des Speichergerätes mittels sogenannter Löschmerker, Protokollierungen oder Zugriffskonzepte erzeugt. Diese erlauben teilweise vorab definierten Personen das Löschen von Daten und ermöglichen somit, zumindest theoretisch, auch nachträgliche Änderungen von Daten. Dadurch, dass die Datenträger von Haus aus wie im Fall der Silent Cubes und des »Silent Brick WORM« nur einmal beschrieben werden können, wird ein Überschreiben und somit Manipulation und Löschen ausgeschlossen. Wer also GoBD und DSGVO rechtssicher einhalten will, kommt um eine Hardware-WORM-Lösung nicht herum.

»Silent Bricks« sind transportierbare, in sich über Erasure Coding (oder RAIDz) gesicherte Speichercontainer auf Flash- oder Festplattenbasis (Bild: FAST LTA)Heckel: Auf Hardware-Ebene geschieht die Realisierung über den Prozessor/Controller (speziell auch systemischer WORM genannt), welche das Löschen oder Überschreiben von Daten verhindern und somit eine Manipulation unmöglich machen. Die Software-Realisierung hingegen wird durch ein Programm oder über die Firmware des Speichergerätes mittels sogenannter Löschmerker, Protokollierungen oder Zugriffskonzepte erzeugt. Diese erlauben teilweise vorab definierten Personen das Löschen von Daten und ermöglichen somit, zumindest theoretisch, auch nachträgliche Änderungen von Daten. Dadurch, dass die Datenträger von Haus aus wie im Fall der Silent Cubes und des »Silent Brick WORM« nur einmal beschrieben werden können, wird ein Überschreiben und somit Manipulation und Löschen ausgeschlossen. Wer also GoBD und DSGVO rechtssicher einhalten will, kommt um eine Hardware-WORM-Lösung nicht herum.

Was passiert dann in einem Hardware-WORM-Speichersystem, wenn eine Datei regelkonform geändert wird?

Heckel: Eine Applikation kann eine Datei nehmen und verändern. Aber wenn sie neu gespeichert wird, wird bei WORM die alte Datei nicht gelöscht oder überschrieben, sondern die neue auf einen neuen Speicherbereich geschrieben. Das heißt, die alte ist auf jeden Fall noch da. Denn auch ein Löschen bzw. Überschreiben wäre ja eine Veränderung, und die muss eben laut GoBD und DSGVO auch ausgeschlossen werden. Ich möchte es noch mal betonen: Unser Konzept hat sich in mittlerweile tausenden Installationen bewährt.

Das heißt ja dann auch, dass – wenn sich ein Verschlüsselungs-Trojaner (Ransomware) zum »Silent Brick WORM« durchfressen würde –, die eigentliche Datei immer noch da wäre?

Heckel: Absolut richtig. Unsere WORM-Speichersysteme sind somit – quasi als Nebeneffekt – absolut Ransomware-sicher. Gelänge es einem solchen Trojaner, zu unserem WORM-System durchzukommen, würde er zwar die Dateien nehmen und verschlüsseln, aber eben »nur« neu ablegen. Die unmittelbar vorhergehende Dateiversion wäre noch vorhanden.

Gilt das auch für den aktuellen Fall der »Wannacry«-Attacke?

Heckel: Absolut. Wir empfehlen den Unternehmen grundsätzlich hier einen klaren Plan, der die Auslagerung auf sogenannte »kalte« Backups enthält. Dadurch sind die Sicherungen vor einer Infektion durch Schadsoftware geschützt, und die IT-Systeme lassen sich binnen kürzester Zeit in den Zustand vor einen Cyberangriff wie jetzt bei Wannacry versetzen. Das FBI warnt schon länger explizit davor, dass neue Viren ganz gezielt nach Netzwerk-Backups suchen und diese löschen oder unzugänglich machen. Kalte Backups kommen leider gerade etwas aus der Mode, da heute alle Daten möglichst ständig und sofort verfügbar sein sollen. Abhilfe schafft hier einzig und allein eine lineare Speicherung, wie wir sie mit unseren Lösungen offerieren. »Kalte Speicherung« ist hier die einzige Sicherheit, die letzte Firewall sozusagen.

Gibt es schon Beispiele, wo das tatsächlich passiert ist?

Heckel: Wir haben in der Tat etliche Kunden, die von einer Ransomware heimgesucht wurden. Aber die Dateien, die auf unseren Systemen lagerten, konnten zu 100 Prozent wieder zurückgespielt werden. Kein einziger unserer Kunden hatte dadurch Daten verloren. Wenn ein Ernstfall eintrat, dann halfen unsere »kalten Backups«, um den Status vor der Verschlüsselung wiederherzustellen. Bei einer Software-WORM-Lösung würde ich mich nicht trauen, die Hand dafür ins Feuer zu legen.

Ihre Silent Cubes liefern Sie ja schon lange mit WORM-Technologie aus. Wie sind hier die Erfahrungen?

Heckel: Bislang haben wir über 50 PByte damit ausgeliefert, und wir können guten Gewissens sagen, dass unsere Kunden damit noch kein einziges Byte verloren haben. Wir sind bei Behörden und im Gesundheitswesen damit bestens positioniert. Mehr als 50 Prozent der Krankenhäuser in Deutschland setzen darauf. Diese Kundschaft erkennt, dass revisionssicheres Speichern unser Kerngeschäft ist, und das schätzt sie. Da hat ein großer Storage-Anbieter, für den revisionssicheres Speichern nur ein Nebenprodukt ist, kaum eine Chance.

FAST LTA hat auch ein ungewöhnliches Lebenszyklusprogramm: Sie bieten schon mal von haus aus 5-Jahres-Wartungsverträge an. Und kürzlich haben Sie bei den Silent Cubes auf zehn Jahre verlängert. Wie kam es dazu?

Heckel: Als wir starteten, die Silent Cubes zu entwickeln, stellten wir fest, dass wir ja ein extrem Festplatten-schonendes Speichersystem entwickelten. Durch das lineare Schreiben werden die Festplatten bei weitem nicht so beansprucht wie in einem Server. Wir sind nicht im IOPS-Markt, sondern in einem kostenoptimierten Markt. Bei uns steht ja »COLD«-Storage nicht nur für »kalte« Daten, sondern COLD steht für »Cost Optimized Linear Disk«-Storage. Durch patentierte Verfahren und Technologien sind unsere festplattenbasierten Speicherlösungen hochsicher, kostenoptimiert und wartungsarm. Unsere Erasure-Coding-Speichertechnologie baut auf Standard-Festplatten auf, und ist durch vierfache Redundanz und Digital-Audit unvergleichlich sicher, so dass kein zusätzliches Backup mehr erforderlich ist. Mit diesem Wissen konnten wir den Kunden schon mal 5-Jahres-Verträge anbieten. Und es kam wie erwartet, wir hatten Festplatten-Ausfälle im Sub-Promille-Bereich. Nach dem Auslaufen der ersten 5-Jahres-Verträge boten wir den Kunden Verlängerungen auf 10-Jahres-Verträge an. Und praktisch alle Kunden zogen mit – wie gesagt, wir treten mit einer kostenoptimierten Storage-Lösung an, und die Kunden erkennen und honorieren das. Die Verkaufsstrategie der großen Storage-Anbieter, nach dem Auslaufen von 3- und 4-Jahres-Verträgen dem Kunden unbedingt ein neues Hardware-System reinzudrücken, ist nicht unsere Philosophie.

Aber Sie wollen doch auch neue Hardware verkaufen?

Heckel: Stimmt schon. Zwar ist der Markt für revisionssicheres und kostenoptimiertes Speichern ein Nischenmarkt, aber er wächst gerade enorm durch die neuen Anforderungen seitens GoBG und DSGVO. Und damit hat das Neugeschäft bei uns einen wesentlich höheren Stellenwert als die Ablösung von Altgeräten bei bestehenden Kunden.

Was war Ihre interessanteste Installation?

Heckel: Wir haben mit Silent Cubes und Silent Bricks über 2.500 Projekte, vom Landratsamt bis zum Großkonzern. Da einzelne Installationen herauszunehmen, fällt schwer. Aufgrund unserer und meiner persönlichen Historie (die FAST Multimedia hatte Video-Schnittsysteme entwickelt) finde ich Projekte im Broadcast-Umfeld besonders interessant, ob beim Sender oder im Playout. Ansonsten sind natürlich die wirklich großen Installationen im PByte-Bereich spannend. Es gibt zum Beispiel ein Projekt, bei dem ein Kunde zweistellige PBytes doppelt auf Tape sichert. Eine Instanz soll – als Medienbruch – auf eine andere Technologie umziehen, was mit sehr wenigen Speichersystemen kostengünstig und dennoch skalierbar machbar ist.

- Fast LTA

- Technische Details der »Silent Brick«

- speicherguide.de-Advertorial mit Fast LTA: So geht Datensicherung jenseits von Backups

- Fast LTA ergänzt Silent-Brick-System mit Flash- und WORM-Version

- N-Tec führt jetzt die »Silent Cube«-WORM-Archivspeicher von Fast LTA im Programm

- Mehr über Backup/Recovery, unternehmensweiten Datenschutz, Datenschutz-Grundverordnung (DSGVO) und das IT-Sicherheitsgesetz (IT-SiG) im speicherguide.de-Special 02-2017: Data-Protection