IT-Sicherheitsprognosen für 2019

Trend-Micro-Studie zur Bedrohungslage in Unternehmen.Dass IT-Sicherheit 2019 ganz oben auf der Prioritätenliste stehen, ist nicht verwunderlich. Der aktuelle Datenklau und Hackerangriff auf Politiker und einigen Prominenten führt uns allen die Dringlichkeit der Thematik sehr plakativ vor Augen. Auch wenn vieles nur unklar ist, bzw. keine Details veröffentlicht wurden, sind die Angreifer vor allem über Phishing-Mails in die Systeme eingedrungen. Sicherheitsexperten sehen hier einen rasanten und anhaltenden Anstieg.

Trend-Micro-Studie zur Bedrohungslage in Unternehmen.Dass IT-Sicherheit 2019 ganz oben auf der Prioritätenliste stehen, ist nicht verwunderlich. Der aktuelle Datenklau und Hackerangriff auf Politiker und einigen Prominenten führt uns allen die Dringlichkeit der Thematik sehr plakativ vor Augen. Auch wenn vieles nur unklar ist, bzw. keine Details veröffentlicht wurden, sind die Angreifer vor allem über Phishing-Mails in die Systeme eingedrungen. Sicherheitsexperten sehen hier einen rasanten und anhaltenden Anstieg.

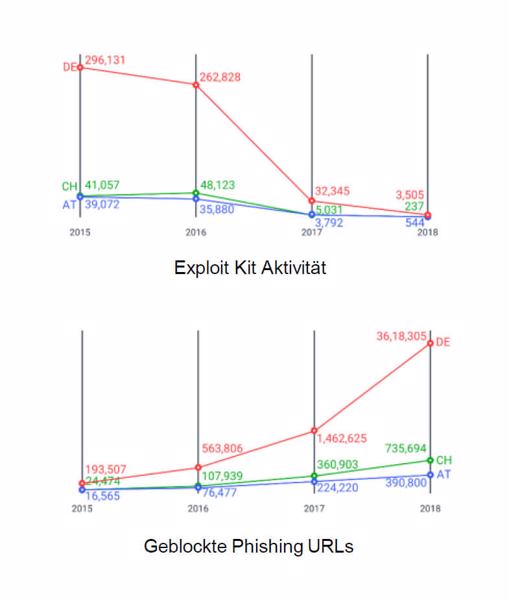

In dem Bericht »Mapping the Future: Dealing with Pervasive and Persistent Threats« von Trend Micro werden die Bedrohungen im Detail beschrieben, denen Verbraucher, Unternehmen und Regierungen ausgesetzt sind und die durch die immer stärker vernetzte Welt noch weiter zunehmen werden. Nach Ansicht der Security-Experten wird die Rolle von Social-Engineering bei gelungenen Angriffen auf Unternehmen und Einzelpersonen im Laufe des nächsten Jahres weiter zunehmen. Seit 2015 ist beispielsweise die Zahl der von Trend Micro blockierten Phishing-URLs um fast 3.800 Prozent gestiegen. Gleichzeitig ist der Einsatz von Exploit-Kits um 98 Prozent gesunken. Die Angreifer werden sich bei 99,99 Prozent der Exploits weiterhin auf bekannte Schwachstellen verlassen. Da diese in Unternehmensnetzwerken oftmals ungepatcht bleiben, wird diese Taktik auch weiterhin erfolgreich sein.

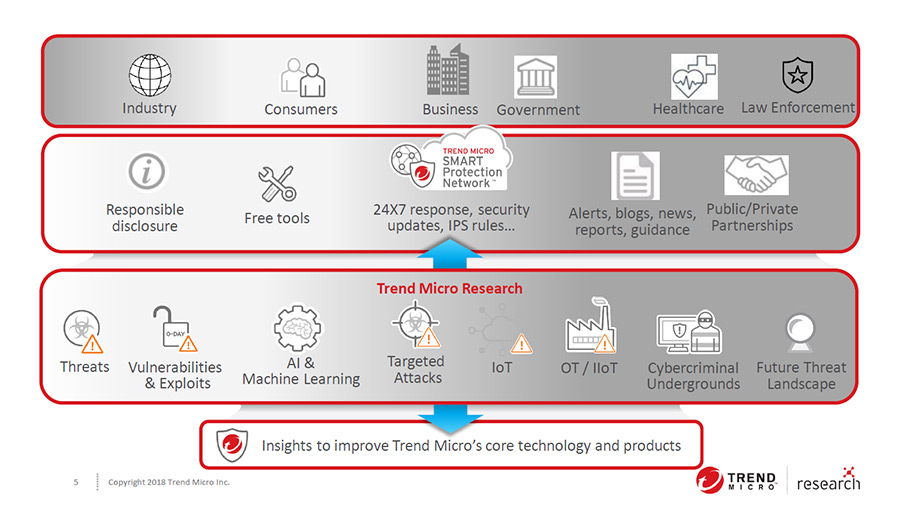

Das Smart-Protection-Network soll vor bekannten und noch unbekannten Bedrohungen schützen (Grafik: Trend Micro).Zudem wird davon ausgegangen, dass Angreifer diese bewährten Methoden für Angriffe auf die zunehmend verbreitete Cloud-Nutzung einsetzen werden. Es werden immer mehr Schwachstellen in Cloud-Infrastrukturen, wie Containern, gefunden werden. Schwache Maßnahmen für die Cloud-Sicherheit werden eine vermehrte Ausnutzung von Accounts für das Mining von Kryptowährungen ermöglichen. Dies kann zu noch schwereren Datenpannen aufgrund falsch konfigurierter Systeme führen. Im Übrigen werden Angreifer auch neue Technologien wie Künstliche Intelligenz einsetzen, um die Bewegungsmuster von Führungskräften besser vorherzusehen. Dies wird zu glaubwürdigeren zielgerichteten Phishing-Nachrichten führen, die für Angriffe via Business E-Mail Compromise (BEC) entscheidend sein können. Darüber hinaus ist es wahrscheinlich, dass BEC-Angriffe mehr auf Mitarbeiter abzielen werden, die direkt mit Führungskräften der obersten Ebene kommunizieren, was zu weiteren schweren Schäden weltweit führen wird.

Das Smart-Protection-Network soll vor bekannten und noch unbekannten Bedrohungen schützen (Grafik: Trend Micro).Zudem wird davon ausgegangen, dass Angreifer diese bewährten Methoden für Angriffe auf die zunehmend verbreitete Cloud-Nutzung einsetzen werden. Es werden immer mehr Schwachstellen in Cloud-Infrastrukturen, wie Containern, gefunden werden. Schwache Maßnahmen für die Cloud-Sicherheit werden eine vermehrte Ausnutzung von Accounts für das Mining von Kryptowährungen ermöglichen. Dies kann zu noch schwereren Datenpannen aufgrund falsch konfigurierter Systeme führen. Im Übrigen werden Angreifer auch neue Technologien wie Künstliche Intelligenz einsetzen, um die Bewegungsmuster von Führungskräften besser vorherzusehen. Dies wird zu glaubwürdigeren zielgerichteten Phishing-Nachrichten führen, die für Angriffe via Business E-Mail Compromise (BEC) entscheidend sein können. Darüber hinaus ist es wahrscheinlich, dass BEC-Angriffe mehr auf Mitarbeiter abzielen werden, die direkt mit Führungskräften der obersten Ebene kommunizieren, was zu weiteren schweren Schäden weltweit führen wird.

Der SIM-Austausch und SIM-Jacking stellen ein wachsendes Gefahrenfeld für standortferne Mitarbeitern und alltägliche Nutzer dar. Diese Angriffsmethode ermöglicht es Kriminellen, ein Mobiltelefon ohne Wissen des Benutzers zu übernehmen und macht es für Verbraucher schwierig, die Kontrolle über ihre Geräte zurückzuerlangen. Darüber hinaus wird das Smart-Home ein immer attraktiveres Ziel für Angriffe sein, die auf Heimrouter und vernetzte Geräte abzielen.

Udo Schneider, Trend Micro »Auf dem Weg ins Jahr 2019 müssen Unternehmen die Auswirkungen verstehen, die die verstärkte Nutzung der Cloud, die Zusammenführung von IT und OT (Operational Technology) sowie die immer weiter verbreitete Möglichkeit, von außerhalb des Büros zu arbeiten, auf die Sicherheit haben«, erklärt Udo Schneider, Security Evangelist bei Trend Micro. »Cyberkriminelle werden zur Steigerung ihrer Profite weiterhin einer bewährten Formel folgen: Sie werden vorhandene Schwachstellen ausnutzen, Social-Engineering betreiben und gestohlene Zugangsdaten verwerten. Da sowohl die Angriffsfläche der Unternehmen als auch die Bedrohung durch unbekannte Cyber-Bedrohungen zunehmen, ist es für Unternehmen wichtiger denn je, mehr Mittel in die Aus- und Weiterbildung der Mitarbeiter zu investieren, um sich vor diesen wachsenden Risiken zu schützen.«

Udo Schneider, Trend Micro »Auf dem Weg ins Jahr 2019 müssen Unternehmen die Auswirkungen verstehen, die die verstärkte Nutzung der Cloud, die Zusammenführung von IT und OT (Operational Technology) sowie die immer weiter verbreitete Möglichkeit, von außerhalb des Büros zu arbeiten, auf die Sicherheit haben«, erklärt Udo Schneider, Security Evangelist bei Trend Micro. »Cyberkriminelle werden zur Steigerung ihrer Profite weiterhin einer bewährten Formel folgen: Sie werden vorhandene Schwachstellen ausnutzen, Social-Engineering betreiben und gestohlene Zugangsdaten verwerten. Da sowohl die Angriffsfläche der Unternehmen als auch die Bedrohung durch unbekannte Cyber-Bedrohungen zunehmen, ist es für Unternehmen wichtiger denn je, mehr Mittel in die Aus- und Weiterbildung der Mitarbeiter zu investieren, um sich vor diesen wachsenden Risiken zu schützen.«

Social-Engineering via Phishing ersetzt Exploit-Kits

Mit dem Nachlassen von IT-Monokulturen wird auch die Nutzung von Exploit-Kits abnehmen. Cyberkriminelle gleichen dies durch vermehrten Einsatz von Social-Engineering aus (Grafik: Trend Micro).In 2019 ist mit einer deutlichen Zunahme an Phishing-Fälle zurechnen, die aktuellen Vorfälle dürften nur Vorboten sein. Phishing-Angriffe – bei denen ein Angreifer vorgibt, eine angesehene Person oder Institution zu sein, um jemand dazu zu bringen, sensible Informationen preiszugeben – gibt es schon länger. Doch haben Bedrohungsakteure im Laufe der Jahre Wege gefunden, die Nutzerinteraktion bei der Ausführung des kriminellen Akts zu minimieren. Exploit-Kits etwa gewannen an Beliebtheit, denn sie konnten automatisch feststellen, welcher Exploit für das Eindringen in die Software-Versionen eines Opfersystems am besten geeignet ist.

Mit dem Nachlassen von IT-Monokulturen wird auch die Nutzung von Exploit-Kits abnehmen. Cyberkriminelle gleichen dies durch vermehrten Einsatz von Social-Engineering aus (Grafik: Trend Micro).In 2019 ist mit einer deutlichen Zunahme an Phishing-Fälle zurechnen, die aktuellen Vorfälle dürften nur Vorboten sein. Phishing-Angriffe – bei denen ein Angreifer vorgibt, eine angesehene Person oder Institution zu sein, um jemand dazu zu bringen, sensible Informationen preiszugeben – gibt es schon länger. Doch haben Bedrohungsakteure im Laufe der Jahre Wege gefunden, die Nutzerinteraktion bei der Ausführung des kriminellen Akts zu minimieren. Exploit-Kits etwa gewannen an Beliebtheit, denn sie konnten automatisch feststellen, welcher Exploit für das Eindringen in die Software-Versionen eines Opfersystems am besten geeignet ist.

Doch in den letzten Jahren haben »Monokulturen«, bei denen viele Geräte mit mehr oder weniger derselben Software und demselben Betriebssystem zum Einsatz kommen, immer mehr abgenommen. Noch vor fünf Jahren war Windows das meist verbreitete Betriebssystem, doch heutzutage hält kein einziges Betriebssystem mehr als die Hälfte der Marktanteile. Cyberkriminelle müssen sich also entscheiden: Entweder sie investieren stundenlange Arbeit in Exploits oder Kampagnen, die lediglich auf einem kleinen Teil der Computer funktionieren und für die Software-Hersteller einen Patch zur Verfügung stellen können, oder sie greifen zurück auf diejenige Technik, für die es noch nie eine zuverlässige Lösung gegeben hat, nämlich Social-Engineering.

Phishing-Angriffe nehmen 2019 zu

Phishing-Versuche werden nicht nur bei E-Mail-Konten, sondern auch bei SMS und Messaging vermehrt auftreten. Cyberkriminelle sind hinter den Online-Banking-Zugangsdaten her, doch sie werden auch Konten für Cloud-Storage und andere Dienste anvisieren. Hierbei entstehen auch neuartige Angriffsarten, wie etwa SIM-Jacking, die auf Social-Engineering bauen. Beim SIM-Jacking nehmen Kriminelle die Rolle eines Ziels an und überzeugen den Support-Mitarbeiter eines Telefonanbieters davon, eine »verlorene« SIM-Karte auf eine zu portieren, die sie bereits besitzen. Über die Mobilnummer übernehmen sie auch die Kontrolle über die Online-Präsenz des Opfers.

BYOD-artige Sicherheitsrisiken durch Home-Office-Szenarien

Die Unternehmens-IT wird immer anfälliger für Angriffe, bei denen der Eintrittspunkt die mit dem Internet verbundenen Geräte der Mitarbeiter sind. Hier zeichnet sich die unerwartete Schnittstelle zwischen zwei Trends ab: der Anstieg von Remote-Arbeitsübereinkünften und die steigende Verbreitung von smarten Geräten. Immer mehr Angestellte nutzen die Vorteile der Arbeit aus dem Home-Office. So berichtet Gallup, das im Jahr 2016 43 Prozent der Angestellten in Nordamerika remote gearbeitet haben, im Vergleich zu 39 Prozent 2012. Einer Umfrage von Polycom zufolge nutzten 2017 fast zwei Drittel der Angestellten die Vorteile des Konzepts »anywhere working«.

Wie BYOD (Bring Your Own Device) stellt die Sichtbarkeit der Bewegungen von Firmendaten beim Cloud-Zugriff im Home-Office eine Herausforderung dar, was auch Collaboration-Software für Chats, Videokonferenzen und Datei-Sharing betrifft. In Heimnetzwerken sind häufig Drucker und Storage-Geräte zu finden, die die Angestellten sowohl für ihre Arbeit als auch privat nutzen. Darüber hinaus sind auch immer mehr Smart-Home-Geräte in dieses Heimnetzwerk eingebunden.

DSGVO-Regulierer werden Compliance-Verstöße ahnen

Die DSGVO-Regulierer in der EU haben nicht sofort ihre Möglichkeiten ausgespielt, doch werden sie bald an einem großen Unternehmen, das die Compliance nicht einhält, ein Exempel statuieren und dies mit vier Prozent des weltweiten Umsatzes bestrafen. Die DSGVO beruht auf einem reiferen Modell der Vertraulichkeits-Compliance. Im Prinzip hatten viele Unternehmen bereits unter der früheren, seit mehr als zehn Jahren bestehenden Datenschutzbestimmung Strafen gezahlt, sodass diejenigen, die die neue Verordnung missachten, deren Wucht früher als gedacht spüren werden. 2019 wird es mehr Veröffentlichungen von Datendiebstählen als im vergangenen Jahr geben, denn es existieren bereits Berichte darüber, dass aufgrund der DSGVO einige Behörden mit noch zu untersuchenden Diebstahlsmeldungen überflutet werden. Die gute Nachricht dabei ist, dass diese Meldungen höhere Transparenz und Einsichten zutage bringen, wie Bedrohungsakteure andere Firmen kompromittieren.

Auch werden die Schwierigkeiten bei der Einhaltung der Feinheiten der Datenschutzverordnung zutage treten, sodass die Regulierungsbehörden weitere Details bezüglich der tatsächlich benötigten Sicherheitstechnologien klären müssen. Unternehmen werden angesichts des hohen Preises für mögliche Compliance-Verletzungen den Wert der Data-Mining-Aktivitäten in derzeit eingesetzten Werbemodellen überdenken. Die Sicherheitsexperten gehen davon aus, dass sich 2020 bis zu 75 Prozent der neuen Geschäftsanwendungen zwischen Compliance und Sicherheit entscheiden müssen. Vertraulichkeit und Sicherheit schließen sich nicht gegenseitig aus. Allerdings hat die Gewährleistung der Datenvertraulichkeit eine nachteilige Wirkung auf die Fähigkeit der Unternehmen, Quelle und Details einer Sicherheitsbedrohung angemessen zu bestimmen.

Business-E-Mail-Compromise und Business-Process-Compromise

Business-E-Mail-Compromise (BEC) bleibt ein sehr lukratives und wirksames Mittel, um Geld aus Unternehmen abzuziehen. Trend Micro erwartet beispielsweise, dass aufgrund der vielen Berichte über C-Level-Mitarbeiter als Ziel für den Betrug Cyberkriminelle künftig Mitarbeiter angreifen, die in der Hierarchie weiter unten angesiedelt sind. So werden sich beispielsweise Cyberkriminelle auf die Sekretärin, den Executive-Assistenten oder einen hochrangigen Direktor in der Finanzabteilung konzentrieren.

Business-Process-Compromise (BPC), also Angriffe, bei denen bestimmte Geschäftsprozesse geändert werden, um Profit zu generieren, bilden ebenfalls weiterhin ein hohes Risiko. Automatisierung wird eine neue Herausforderung bei der Absicherung der Geschäftsprozesse gegen BPC. Forrester geht davon aus, dass die Automatisierung 2019 zehn Prozent der Jobs kosten wird. Während zusätzliche Aspekte des Monitorings und Funktionen durch Software oder Online-Anwendungen übernommen werden, haben Bedrohungsakteure auch mehr Gelegenheiten, diese Prozesse zu infiltrieren, wenn sie nicht von vornherein gesichert sind. Automatisierte Software beinhaltet Schwachstellen und die Integration in vorhandene Systeme ergibt Lücken. Außerdem bringt die Automatisierung auch Risiken in der Lieferkette mit sich, denn Angreifer versuchen, auch bei Lieferanten oder Partnern Schwächen zu finden, um an ihr Ziel zu kommen.

Die Einsichten aus der Online-Erpressung führen zur Annahme, dass die dieselben kriminellen Geschäftsmodelle mehrfach ausgeführt werden. 2019 werden Cyberkriminelle die maximale Strafe für Compliance-Verletzungen der DSGVO als Richtlinie für die Höhe des verlangten Lösegelds nutzen. Dabei hoffen sie darauf, dass ihre Opfer in Panik geraten und eher bezahlen als einen Diebstahl öffentlich zu melden. Zudem werden auch Fälle von Online-Schmierkampagnen gegen Markennamen auftreten. In diesen Fällen verlangen die Angreifer ein Lösegeld für die Einstellung der Fake-Propaganda gegen die entsprechenden Markeninhaber.

Datendiebstähle durch fehlerhafte Cloud-Migration

Datenmigration in die Cloud ist ein unternehmensweites Projekt, das das gleiche Maß an Planung und Beteiligung beinhalten sollte wie jeder physische Umzug. Jede Cloud-Migration ist einzigartig, was Umfang und Dauer angeht, und sollte daher an die spezifischen Umstände und den tatsächlichen Bedarf des Unternehmens angepasst werden. Die Experten gehen davon aus, dass es immer mehr Fälle von Datenschutzverletzungen und Datendiebstählen geben wird, die eine direkte Folge von Fehlkonfigurationen während der Migration in die Cloud sind.

Die Übertragung von lokalen oder privaten Cloud-Daten an einen Cloud-Service-Provider kann zu Sicherheitsrisiken führen, es sei denn, das Unternehmen hat den vollen Überblick darüber, was mit den Daten passiert. Cloud-Storage-Buckets mögen generell privat sein, doch ein Bucket von außerhalb bringt auch seine vorhandenen Rechte mit. Deshalb müssen Zugangsrichtlinien während des gesamten Einsatzes des Buckets wohl durchdacht, implementiert und gewartet werden.

Cloud-Konten werden für Kryptowährungs-Mining ausgenutzt

Cloud-Mining stellt eine Alternative für legitimes Kryptowährungs-Mining dar. Hierbei kauft ein Miner die CPU-Leistung von einem Provider, anstatt in Ausrüstung zu investieren. Es gibt verschiedene Zahlungsmodelle für dieses Geschäft. Der Hauptreiz von Cloud-Mining besteht darin, dass es einfach zu starten und zu warten ist, für die Hardware oder Stromzufuhr aber ein Hindernis sein kann. Es bedarf nicht viel Phantasie um vorherzusehen, dass immer mehr Cyberkriminelle versuchen, Cloud-Konten zu kapern, um Kryptowährung zu schürfen oder andere zu kontrollieren. Dies bedeutet, dass die 2018 in den Medien gemeldeten Vorfälle von Kryptojacking, also die unbefugte Nutzung von Computern zum Schürfen von Krypto-Währung in Cloud-Umgebungen, ein Hinweis auf einen zunehmenden Trend darstellen. So gibt es bereits ein Cloud-Bucket-Scanner, außerdem ist es schwierig, Sicherheitseinstellungen für jedes Cloud-Deployment korrekt aufzusetzen. Experten gehen davon aus, dass es in 2019 mehr Malware für Kryptojacking geben werde. Das Risiko einer Entdeckung soll sich durch Drosselung der Ressourcen-Auslastung minimieren.

Immer mehr Schwachstellen in der Cloud-Infrastruktur

Cyberkriminelle werden immer die einfachste Beute jagen, wie etwa Zugangsdaten zu Konten für Cloud-Assets, um Datenbanken unter ihre Kontrolle zu bringen. Doch wird die Erforschung von Schwachstellen in der Cloud-Infrastruktur nicht stehen bleiben. Mit zunehmender Verbreitung der Cloud wird auch deren Erforschung weitergehen, auch weil die Open-Source-Community mehr Einsatzmöglichkeiten für Software wie das Containerisierungs-Programm Docker und Container-Orchestrierungssystem Kubernetes finden und diese erforschen wird.

Sowohl Docker als auch Kubernetes sind in Cloud-basierten Umgebungen weit verbreitet. In den letzten Jahren wurden auch bereits einige Kubernetes-Schwachstellen öffentlich bekannt, eine weitere, als »kritisch« eingestufte Schwachstelle ist im Dezember 2018 entdeckt worden. Mittlerweile fanden Forscher heraus, dass Kromtech Allianz Corp. zufolge mehr als ein Dutzend bösartige Docker-Images im Laufe eines Jahres mindestens fünf Millionen Mal von nichtsahnenden Entwicklern heruntergeladen wurden, bevor sie entfernt werden konnten.

Unbekannte Bedrohungen erfordern intelligente Sicherheitstechnologie

Die Realität hybrider Rechenzentrums-Architekturen und der sich entwickelnden Endpunkt- und Endbenutzerzugriffe und Mobilität, die Zugriffe durch Partner und Drittanbieter einschließt, werden 2019 den IT-Sicherheits-Verantwortlichen mehr abverlangen als bislang. Der Mangel an IT-Sicherheitsfachkräften verschärft sich zugleich und die Ergänzung vorhandenen Know-hows durch intelligente und vielschichtige Sicherheitstechnologien wird immer wichtiger.

Der Schutz von Firmennetzwerken vor sich ständig ändernden Bedrohungen erfordert eine genaue Kenntnis darüber, wie Sicherheitsrisiken gemanagt werden sollen. Die gesamte Bandbreite bekannter und unbekannter Bedrohungen kann niemals durch eine einzige neumodische Technologie abgedeckt werden, da jede neue Art von Bedrohung verschiedene Aspekte der IT-Sicherheit beinhaltet. Unternehmen sollten daher nicht nach einem Allheilmittel suchen, sondern nach einer übergreifenden Mischung von Techniken zur Abwehr von Bedrohungen, die die richtige Technik zur richtigen Zeit anwendet. Hierzu gehören Malware-Prävention, Netzwerksicherheit, E-Mail- und Collaboration-Sicherheit, Systemsicherheit, spezialisierte Detection-Engines, anpassbares Sandboxing und globale Threat-Intelligence, Endpoint-Sicherheit und integrierte Data-Loss-Prevention.

Die Sicherheitslösungen sollten darauf optimiert werden, wo und wie die Benutzer in Bezug auf Plattformen und Geräte mit dem Netzwerk verbunden sind. Schließlich müssen die IT-Sicherheitsteams durch diese Technologien in die Lage versetzt werden, die Netzwerkaktivitäten zu beobachten, Bedrohungen zu bewerten und geeignete Maßnahmen zu ergreifen.

Sicherheit bereits in DevOps-Prozesse integrieren

DevOps kombiniert Software-Entwicklungsprozesse (Dev) mit dem Betrieb von Informationstechnologie (Ops). Das Konzept rückt stärker in den Fokus, da es sich auf die allgemeine Sicherheitslandschaft auswirken kann. Software-Entwickler sollten diese Denkweise zusammen mit ihrem praktischen Instrumentarium übernehmen, um nicht nur Sicherheitsvorteile, sondern auch Kosteneinsparungen zu erzielen. Designschwächen und andere Schwachstellen, einschließlich solcher, die den Abfluss personenbezogener Daten ermöglichen, werden oft erst nach der Installation der Software auf Produktionsrechnern oder -geräten entdeckt. Diese Mängel können erheblich reduziert werden, wenn Sicherheitsfunktionen bereits in der Planungsphase in die Software-Entwicklung integriert wird.

- White-Paper von speicherguide.de über Phishing-E-Mails: »16 Tipps, dem E-Mail-Betrug zu entgehen«

- Download: BSI-Bericht zur »Lage der IT-Sicherheit in Deutschland 2018«

- Trend Micro

- Bitkom/BSI zur Cybersicherheit: Firmen unter Dauerbeschuss

- it-sa 2018: IT-Sicherheit & Cybersicherheit im Überblick

- Cybersicherheit: Herausforderung und enormes Gefahrenpotenzial Mini-Serie IT-Security:

- 1. IT-Sicherheit: Cyberkriminelle sind KMUs weit voraus

- 2. IT-Security benötigt Wissen, Strategie und Automatismen

- 3. Cybersicherheit: Gefährdungen strategisch und proaktiv begegnen

- Doc Storage: 13 Tipps für mehr Cybersicherheit in KMUs

- IT-Sicherheitsprognosen für 2019

- Social-Engineering via Phishing ersetzt Exploit-Kits

- Phishing-Angriffe nehmen 2019 zu

- BYOD-artige Sicherheitsrisiken durch Home-Office-Szenarien

- DSGVO-Regulierer werden Compliance-Verstöße ahnen

- Business-E-Mail-Compromise und Business-Process-Compromise

- Datendiebstähle durch fehlerhafte Cloud-Migration

- Cloud-Konten werden für Kryptowährungs-Mining ausgenutzt

- Immer mehr Schwachstellen in der Cloud-Infrastruktur

- Unbekannte Bedrohungen erfordern intelligente Sicherheitstechnologie

- Sicherheit bereits in DevOps-Prozesse integrieren