IT-Sicherheit: Cyberkriminelle sind KMUs weit voraus

So richtig gut fällt die IDC-Studie »IT-Security-Trends in Deutschland 2018« nicht aus. Viele Firmen können oder wollen auf Sicherheitsvorfälle nicht angemessen reagieren. Mehr als zwei Drittel der befragten Unternehmen berichten, in den letzten 24 Monaten erfolgreich attackiert worden zu sein. Vor allem KMUs sind Cyberkriminellen oft unterlegen.

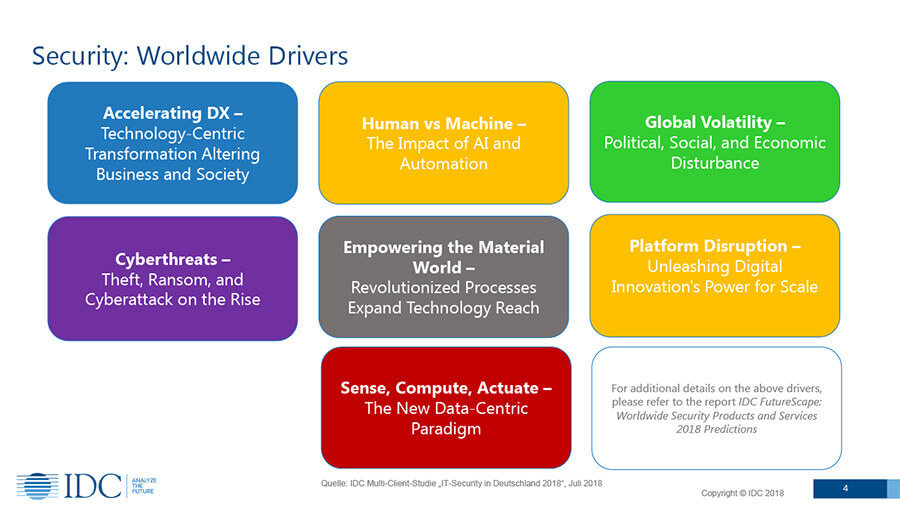

IT-Security: Weltweite Treiber (Quelle: IDC-Studie »IT-Security-Trends in Deutschland 2018«)Die unternehmensweite IT steht unter Beschuss: Cyberattacken, neue Technologien mit noch mehr Cloud-Anbindung, gesetzliche Vorgaben, Regelwerke und Compliance-Anforderungen forcieren das Thema IT-Security. »67 Prozent der deutschen Unternehmen waren in den vergangenen 24 Monaten von Sicherheitsvorfällen betroffen«, erklärt Matthias Zacher, Manager Research und Consulting bei IDC, bei der Vorstellung der neuen IDC-Studie »IT-Security-Trends in Deutschland 2018«. Befragt wurden im Juni 2018 IT-Entscheider in Deutschland aus 230 Organisationen mit mehr als 20 Mitarbeitern zum Thema IT-Security.

IT-Security: Weltweite Treiber (Quelle: IDC-Studie »IT-Security-Trends in Deutschland 2018«)Die unternehmensweite IT steht unter Beschuss: Cyberattacken, neue Technologien mit noch mehr Cloud-Anbindung, gesetzliche Vorgaben, Regelwerke und Compliance-Anforderungen forcieren das Thema IT-Security. »67 Prozent der deutschen Unternehmen waren in den vergangenen 24 Monaten von Sicherheitsvorfällen betroffen«, erklärt Matthias Zacher, Manager Research und Consulting bei IDC, bei der Vorstellung der neuen IDC-Studie »IT-Security-Trends in Deutschland 2018«. Befragt wurden im Juni 2018 IT-Entscheider in Deutschland aus 230 Organisationen mit mehr als 20 Mitarbeitern zum Thema IT-Security.

Die Cyberkriminellen agieren strategisch, strukturiert und gut ausgerüstet. Neben dem Gießkannenprinzip werden die Attacken zudem immer ausgefeilter. Kleine und mittlere Unternehmen (KMUs) wehren sich meist nur punktuell und betreiben »Firefighting«. Die Probleme sind real und insgesamt wächst zwar das Verständnis über den Nutzen ganzheitlicher IT-Sicherheit, die Umsetzung lässt aber sehr zu wünschen übrig. Das Resümee der IDC-Studie ist schon etwas ernüchternd: »Lediglich 58 Prozent der Unternehmen verfügen über ein zentrales Konzept für Informationssicherheit, das alle Systeme und Geräte umfasst«, fasst Zacher zusammen. »Zwar haben insgesamt 80 Prozent damit begonnen, ihre IT-Security-Abläufe zu automatisieren, dies allerdings nur punktuell und damit unzureichend.« Weniger als 50 Prozent setzen auf Integration und Standardisierung. Security-Silos bleiben damit weiterhin bestehen.

Einwilligung X (Twitter)

Mit dem Laden des Inhalts akzeptieren Sie die Datenschutzerklärung von X (Twitter).

Hier können personenbezogene Daten (IP-Adresse o.ä.) übertragen werden.

Die Bedrohungslage ist komplex und vielschichtig: Im Vergleich mit der IDC Studie »Endpoint Security 2017« lässt sich ablesen, dass sich in den letzten Monaten viel zu wenig in den Unternehmen getan hat und ambitionierte Pläne nicht umgesetzt wurden. Die Analysten sehen hier vor allem die Anbieter in der Pflicht, weiterhin Aufklärungsarbeit zu leisten.

»Jede IP-Adresse bietet eine Angriffsfläche, die minimiert werden muss und ausnahmslos jeder Mitarbeiter ist ein potentielles Angriffsziel«, mahnt Zacher. »Das gilt für den Pförtner genauso wie für den Vorstandsvorsitzenden.« Deswegen seien auch so viele Unternehmen von Angriffen betroffen. Angriffspunkte sind am häufigsten PCs und Notebooks (34 Prozent), Netzwerke (31 Prozent) sowie Smartphones und Tablets (30 Prozent). Das ist insofern kritisch, da sie als Einfallstor in das Rechenzentrum genutzt werden. »Aber auch die Rechenzentren selbst (29 Prozent) und Server (28 Prozent) waren ebenso wie Drucker, Sensoren und IoT – wenn auch in geringerem Maße – betroffen«, erklärt Zacher.

IT-Security: Risikofaktor Anwender

Matthias Zacher, IDCDie eigenen Mitarbeiter bleiben für Unternehmen das Sicherheitsrisiko Nummer 1, gefolgt von unzureichend gesicherten Endpoints (37 Prozent) und Angriffen von Cyber-Kriminellen. Das Fehlverhalten der Anwender sowie ein mangelndes Bewusstsein – wie etwa eine Reaktion auf Phishing-Mails, Downloads unsicherer Apps oder Geräteverluste – haben auch in den letzten Monaten wieder Tür und Tor zu Firmendaten für Externe geöffnet.

Matthias Zacher, IDCDie eigenen Mitarbeiter bleiben für Unternehmen das Sicherheitsrisiko Nummer 1, gefolgt von unzureichend gesicherten Endpoints (37 Prozent) und Angriffen von Cyber-Kriminellen. Das Fehlverhalten der Anwender sowie ein mangelndes Bewusstsein – wie etwa eine Reaktion auf Phishing-Mails, Downloads unsicherer Apps oder Geräteverluste – haben auch in den letzten Monaten wieder Tür und Tor zu Firmendaten für Externe geöffnet.

Das bloße Aufstellen von Richtlinien oder Verboten greift in der Regel zu kurz und kommt bei den Anwendern nicht an. »Firmen müssen dringend neue, kreativere Wege gehen, um alle Mitarbeiter für den sicheren Umgang mit mobilen Endgeräten, Apps und Daten zu sensibilisieren«, mahnt Zacher. An Ideen mangele es nicht, so wären beispielsweise Live-Hacks, gefakte Phishing-Mails und Penetration-Tests ebenso wie eine Incentivierung für besonders auf Sicherheit bedachte Mitarbeiter mögliche Maßnahmen.

Einwilligung X (Twitter)

Mit dem Laden des Inhalts akzeptieren Sie die Datenschutzerklärung von X (Twitter).

Hier können personenbezogene Daten (IP-Adresse o.ä.) übertragen werden.

Ganzheitliche und automatisierte Sicherheitskonzepte

»IT-Security-Lösungen, -Technologien und -Services entfalten ihre volle Wirkung nur innerhalb umfassender Konzepte«, ergänzt IDC-Analyst Zacher. »Allerdings verfügen lediglich 58 Prozent der Unternehmen über ein zentrales Konzept für Informationssicherheit, das alle Systeme und Geräte umfasst.« Immerhin orientieren sich 82 Prozent der Unternehmen an IT-Security-Best-Practice und betrachten diese als ein probates Mittel zur Verbesserung der Security-Prozesse.

Verbesserungswürdig ist auch eine umfassende Automatisierung der Sicherheitsprozesse. Das Potenzial beschleunigter Abläufe, einer höheren Transparenz, der Verringerung manueller Fehler sowie der Entlastung der Mitarbeiter bleibt somit weitestgehend ungenutzt. Weniger als der Hälfte der befragten Unternehmen ist es gelungen, eine kontinuierliche Überwachung in Echtzeit und entsprechende Maßnahmen als Reaktion auf Auffälligkeiten im System zu implementieren. Ziel müsse es sein, die Sicherheitsstruktur vom bisher dominierenden »Prevent and Protect«, hin zu »Detect and Respond« zu transformieren.

Einwilligung X (Twitter)

Mit dem Laden des Inhalts akzeptieren Sie die Datenschutzerklärung von X (Twitter).

Hier können personenbezogene Daten (IP-Adresse o.ä.) übertragen werden.

Security-Silos bremsen ganzheitliche Konzepte aus

Matthias Zacher, IDC »Die klassischen Security-Silos Endpoint-, Messaging-, Network- und Web-Security können keinen ausreichenden Schutz mehr bieten«, gibt Zacher zu bedenken. »Wir sehen nicht selten über 50 bis 80 unterschiedliche Security-Lösungen in einem Unternehmen im Einsatz, entweder als On-Premises Software-Lösung, Appliance, Security-as-a-Service oder Managed Security Service. Die Mehrheit der befragten Unternehmen – konkret sind es zwei Drittel – betrachten die Integration für bessere Schutz- und Abwehrfähigkeiten als erforderlich und haben immerhin erkannt, dass ein integrativer Ansatz besser als die Summe aller Security-Lösungen schützt.« In der Bewertung der verschiedenen Security-Prozessthemen stehe die Integration an erster Stelle, dies unterstreiche noch einmal die Relevanz für die Anwender. Dennoch hapert es auch hier mit der Umsetzung. Dabei ist die Integration, Orchestrierung oder Korrelation zwischen verschiedenen Lösungskomponenten nach Einschätzung von IDC ein absolut zwingender Schritt für End-to-End Security-Architekturen.

Matthias Zacher, IDC »Die klassischen Security-Silos Endpoint-, Messaging-, Network- und Web-Security können keinen ausreichenden Schutz mehr bieten«, gibt Zacher zu bedenken. »Wir sehen nicht selten über 50 bis 80 unterschiedliche Security-Lösungen in einem Unternehmen im Einsatz, entweder als On-Premises Software-Lösung, Appliance, Security-as-a-Service oder Managed Security Service. Die Mehrheit der befragten Unternehmen – konkret sind es zwei Drittel – betrachten die Integration für bessere Schutz- und Abwehrfähigkeiten als erforderlich und haben immerhin erkannt, dass ein integrativer Ansatz besser als die Summe aller Security-Lösungen schützt.« In der Bewertung der verschiedenen Security-Prozessthemen stehe die Integration an erster Stelle, dies unterstreiche noch einmal die Relevanz für die Anwender. Dennoch hapert es auch hier mit der Umsetzung. Dabei ist die Integration, Orchestrierung oder Korrelation zwischen verschiedenen Lösungskomponenten nach Einschätzung von IDC ein absolut zwingender Schritt für End-to-End Security-Architekturen.

Fazit: Stellenwert der IT-Sicherheit muss erhöht werden

Die umfassende Absicherung der IT-Systeme vor dem Hintergrund der digitalen Transformation ist nach wie vor eine der größten Herausforderungen für deutsche IT-Organisationen. Allerdings ist eine weitgehend geschlossene Security-Kette nur in wenigen der befragten Unternehmen vorhanden. Die IDC-Studie zeigt – wie auch schon die letztjährige – deutlich, dass viele Organisationen immer noch unzureichend geschützt sind. Zwar sind ein Basisschutz und Standard-Security-Lösungen in allen Organisationen vorhanden. Das allein reicht aber allenfalls aus, um großflächig angelegte, tagtäglich gefahrene Standardangriffe abzuwehren.

»Viele Unternehmen drehen an einzelnen Stellschrauben, betrachten die Thematik aber nicht holistisch«, sagt Zacher. »Klar sein dürfte, dass Technologie allein nicht sicher macht. Ein Gesamtlösungsansatz zur Informationssicherheit ist eine Grundvoraussetzung, um alle Komponenten, Lösungen und Prozesse zu erfassen und in der Folge die erforderlichen Richtlinien abzuleiten. Die Verringerung der Komplexität muss ein wesentliches Element künftiger Security-Konzepte sein. Mittelfristig ist es unabdingbar, die klassischen IT-Security-Silos zu überwinden und Integration und Automatisierung von Security-Prozessen stärker zu nutzen.«

Die Herausforderungen und Veränderungen werden aber nicht weniger, mit denen sich die IT-Sicherheit herumzuschlagen hat: IDC zufolge rücken eine zunehmende Autonomie der Fachbereiche, neue Use Cases jenseits der betriebswirtschaftlichen IT sowie Internet-of-Things-Szenarien verstärkt in den Fokus. Das Spannungsfeld aus Business-Enablement und sicherem IT-Betrieb lässt sich auch in Zukunft kaum auflösen.

Für IT-Entscheider wird es also auch in Zukunft nicht einfacher, das Spannungsfeld aus Business-Enablement und sicherem IT-Betrieb aufzulösen. Vor allem KMUs müssen erkennen, dass Cybersicherheit mehr ist, als ein aktueller Virenscanner. Cyberkriminelle betreiben ein Milliarden-Business und dies auf höchstem Niveau. Firmen müssen sich dem stellen.

Eine Zusammenfassung der aktuellen Studie können Anwenderunternehmen hier kostenfrei anfordern.

- IDC

- Mini-Serie IT-Security:

- 2. IT-Security benötigt Wissen, Strategie und Automatismen

- 3. Cybersicherheit: Gefährdungen strategisch und proaktiv begegnen

- Studie: Firmen weiterhin schlecht auf Cyberattacken vorbereitet

- Identitätsschutz: Passwort vs. Biometrie

- Threatmetrix-Report: Cyberangriffe steigen um 113 Prozent

- Ransomware bleibt Schlüsselbedrohung

- IT-Sicherheit: Cyberkriminelle sind KMUs weit voraus

- IT-Security: Risikofaktor Anwender

- Ganzheitliche und automatisierte Sicherheitskonzepte

- Security-Silos bremsen ganzheitliche Konzepte aus

- Fazit: Stellenwert der IT-Sicherheit muss erhöht werden