Gefälschte Google-Drive- und Dropbox-Warnungen im Umlauf

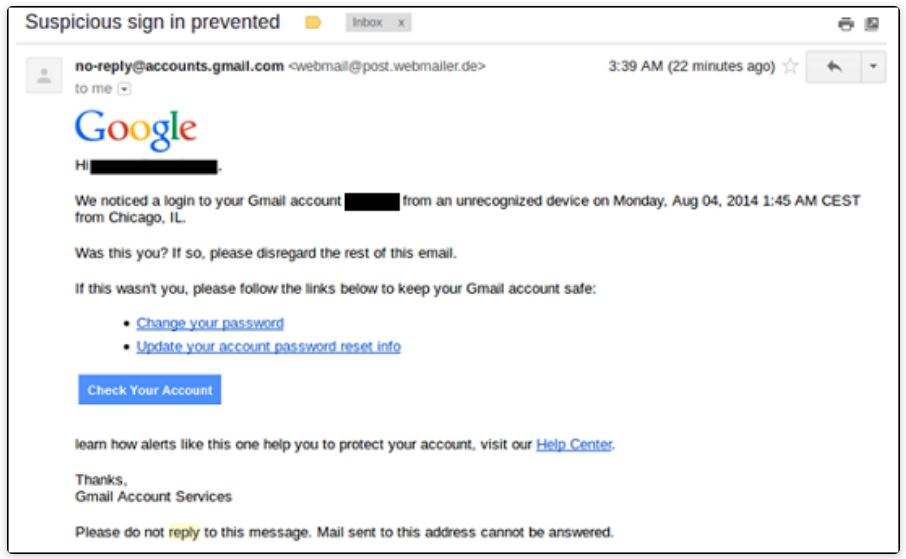

Der aktuelle Betrugsversuch weist leider ein erkleckliches Maß an Dreistigkeit auf. Denn die gefälschten E-Mails tarnen sich als Sicherheitswarnungen – angeblich habe sich jemand von einem unbekannten Gerät aus im Google-Drive- oder Dropbox-Konto eingeloggt. Die Masche der Ganoven ist also kaum auf den ersten Blick zu erkennen, denn die Nutzer kennen solche Warnungen nur zu gut; außerdem verwenden die Cyberkriminellen zumindest teilweise deutsche Absenderadressen.

Herunterladen der Spionagesoftware erfolgt über das sichere HTTPS-Protokoll

Zudem nutzen die Online-Spione sogar einen der missbrauchten Dienste – im vorliegenden Fall Google Drive –, um den Hintertürschädling auf die infizierten Systeme zu verteilen. Dadurch erfolgt das Herunterladen der Spionagesoftware über das sichere HTTPS-Protokoll, so dass Sicherheitsmechanismen wie manche Webfilter umgangen werden.

Ferner tricksen die Angreifer zahlreiche E-Mail-Reputationsdienste aus, indem sie lokale Mailserver auf Web-Hosts nur mit deren IPv6-Adresse für den Versand ihrer Spam-Nachrichten missbrauchen. Denn viele E-Mail-Reputationsdienste filtern ausschließlich anhand der IPv4-Adresse.

Augen auf, und gesunden Menschenverstand einschalten

Um sich gegen diese Bedrohung zu wappnen, empfiehlt Trend Micro den Anwendern, ein paar grundsätzliche Verhaltensregeln zu beachten:

► Erhalten Sie Sicherheitswarnungen von Google Drive oder Dropbox oder auch von anderen Cloud-Diensten, sollten Sie im Adressfeld prüfen, ob die Absenderadresse wirklich vom angeblichen Versender stammt. Wenn nicht, befindet sich im Absenderfeld eine zweite, abweichende Adresse – im vorliegenden Fall unter anderem von einem Mailserver aus Deutschland.

► Auch wenn die Sicherheitswarnung vom vertrauenswürdigen Absender zu stammen scheint, sollten Anwender niemals auf eingebettete Links klicken, um ihre Kontodaten zu prüfen. Besteht ein begründeter Verdacht, dass das eigene Konto gefährdet ist, sollte man sich stets über die Startseite des Diensteanbieters einloggen, um seine persönlichen Daten zu überprüfen und gegebenenfalls zu ändern.

► Drittens gilt generell: Wenn die Cloud-Services-Anbieter Mechanismen zur Multifaktor-Authentifizierung, zum Beispiel über die zusätzliche Eingabe eines per SMS zugestellten Einmalpasswortes oder Sicherheitscodes, zur Verfügung stellen, sollten diese auf jeden Fall genutzt werden. Dies setzt freilich voraus, dass nicht nur auf dem Rechner, sondern auch auf dem Smartphone oder Tablet eine Sicherheitslösung installiert ist, die fortlaufend aktualisiert wird.

Ferner bieten sowohl Google als auch Dropbox eine abgesicherte Anmeldung mittels zeitlich begrenzt gültiger Einmalpasswörter, so genannter »TOTP Tokens«, an. Dabei wird auf einem vom Rechner unabhängigen zweiten Gerät ein Einmalpasswort erzeugt, bei der Anmeldung auf der Webseite vom Anwender eingegeben und im Hintergrund auf dem Server des Diensteanbieters verifiziert. Der Vorteil dieses Verfahrens besteht darin, dass das Passwort nicht erst zum Beispiel auf ein Smartphone gesendet wird, und auf diesem Weg von den Cyberkriminellen abgefangen werden kann.

- Blog von Trend Micro zum Thema

- Trend Micro

- Trend Micro überrascht auf »CeBIT 2014« mit virtuellem Android

- Trend Micro »Portable Security« auf USB-Stick für Industrieanlagen

- Trend Micro »Deep Security« für EMC VSPEX validiert

- Bull vertraut auf Trend Micro bei Cloud-Security

- Trend Micro stellt »Deep Security 9« für mehr Schutz in der Cloud vor

- Daten von »Trend Micro SafeSync« bleiben in Deutschland