Cyberspionage-Virus »Regin«: schlimmer als Stuxnet und Duqu?

Laut Symantec könnte die jetzt entdeckte Schadsoftware möglicherweise schon seit 2008 im Einsatz sein. Der Backdoor-Trojaner wird für Spionage und Überwachung verwendet, und ist Branchenexperten zufolge von einer Komplexität, die man selten sieht: Sein Code, so beschreibt es Symantec, ist größtenteils auf dem infizierten Rechner unsichtbar, und er tut alles, um zu verschleiern, dass Daten entwendet werden. Regin nimmt staatliche Organisationen, Infrastrukturbetreiber, Firmen sowie Akademiker und Privatpersonen ins Visier.

Regin kann erstmals GSM-Mobilfunknetze ausspionieren

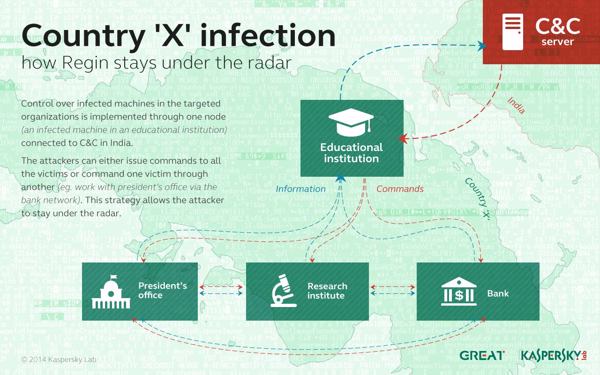

Über infizierte Command-and-Control-Server (C&C) kann Regin unter dem Radar bleiben (Bild: Kaspersky Lab)Kaspersky Labs wird hier etwas präziser. Besonders ärgerlich: Regin spioniert erstmals GSM-Mobilfunknetze aus. Der Fokus der Attacken richtet sich laut Kaspersky gegen Telekommunikationsunternehmen, Regierungseinrichtungen, Finanzinstitute, Forschungsorganisationen, multinationale politische Körperschaften sowie Einzelpersonen, zu deren Forschungsbereich Mathematik oder Kryptografie gehört. Opfer wurden bislang in Afghanistan, Algerien, Belgien, Brasilien, Deutschland, Indien, Indonesien, Iran, Kiribati, Malaysia, Pakistan, der Republik Fidschi, Russland und Syrien identifiziert.

Über infizierte Command-and-Control-Server (C&C) kann Regin unter dem Radar bleiben (Bild: Kaspersky Lab)Kaspersky Labs wird hier etwas präziser. Besonders ärgerlich: Regin spioniert erstmals GSM-Mobilfunknetze aus. Der Fokus der Attacken richtet sich laut Kaspersky gegen Telekommunikationsunternehmen, Regierungseinrichtungen, Finanzinstitute, Forschungsorganisationen, multinationale politische Körperschaften sowie Einzelpersonen, zu deren Forschungsbereich Mathematik oder Kryptografie gehört. Opfer wurden bislang in Afghanistan, Algerien, Belgien, Brasilien, Deutschland, Indien, Indonesien, Iran, Kiribati, Malaysia, Pakistan, der Republik Fidschi, Russland und Syrien identifiziert.

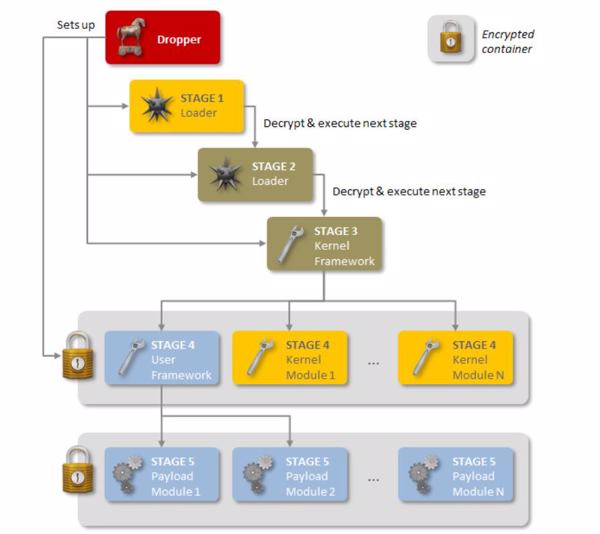

Regin ist anscheinend kein einzelner Virus, sondern eine komplette Plattform aus verschiedenen schädlichen Tools, mit denen die Angreifer Zugriff auf das gesamte kompromittierte Netzwerk einer Organisation erhalten können. Eine hochkomplexe Kommunikationsmethode zwischen den infizierten Netzwerken und den Command-and-Control-Servern (C&C) ermöglicht verdeckte Fernsteuerung und Datenübertragung.

Regin ist kein einzelnes Schadprogramm, sondern um eine komplexe Plattform aus zahlreichen Modulen

Dabei kann ein Hauptmodul von Regin GSM-Basis-Stationen überwachen und Daten über GSM-Zellen und die Netzwerkinfrastruktur entwenden. Im April 2008 wurden laut Kaspersky innerhalb eines Monats Administrations-Zugangsdaten gestohlen, mit denen die Hintermänner GSM-Netzwerke im Mittleren Osten hätten manipulieren können.

»Die Fähigkeit, in GSM-Netze einzudringen und sie zu überwachen, ist vermutlich der ungewöhnlichste und interessanteste Aspekt dieser Operation. Wir sind heute sehr abhängig von Mobilfunknetzen, die allerdings auf Basis von veralteten Kommunikationsprotokollen arbeiten, und daher dem Endanwender nur wenig oder gar keine Sicherheit gewähren«, erklärt Costin Raiu, Director of Global Research and Analysis Team bei Kaspersky Lab. »Für Strafverfolgungsbehörden sind Mechanismen in GSM-Netze eingebaut, um verdächtige Personen zu überwachen und zu verfolgen – doch böswillige Dritte können dies für sich missbrauchen und Angriffe verschiedenster Art auf Mobilfunk-Kunden ausführen.«

- Mehr News über Regin von Kaspersky Labs

- Weitere Infos über Regin von Symantec

- speicherguide.de-Interview mit Symantec-Manager Lars Kroll über Security und Verschlüsselung in der Cloud

- Symantec stellt Entfernungs-Tool für »Gameover Zeus« kostenlos parat

- Kaspersky warnt: Cyberkriminelle werden Fußball-WM massiv ausnutzen

- »Kaspersky Light Agent«: Virenschutz für gemischt-virtuelle Umgebungen

- 2010er speicherguide.de-Blog. Der Cyberwar ist eröffnet