Haben Sie’s auf dem Schirm? In 100 Tagen tritt das IT-Sicherheitsgesetz (IT-SiG) nach einer zweieinhalbjährigen Übergangsfrist in Kraft. Mit einem Schlag könnten tausende deutscher Rechenzentren nicht mehr rechtskonform sein, weil sie keine adäquaten Datensicherungssysteme betreiben.

Hintergrund des IT-SiG ist, dass der digitale Wandel gravierende Auswirkungen auf alle Branchen hat. Und die Gesetzgebung gibt hier neue Rahmen vor. So hat das neue IT-SiG vor allem Auswirkungen auf Business-Continuity und Disaster-Recovery, während beispielsweise die (im letzten Jahr) beschlossene Datenschutz-Grundverordnung (DSGVO) vor allem den Umgang mit (personenbezogenen) Daten regelt.

Das IT-SiG soll dazu dienen, die allgemeine Sicherheit von IT-Systemen zu erhöhen. Es ist für bestimmte Branchen gültig und beinhaltet vielfältige Verpflichtungen hinsichtlich der Sicherheit von Systemen und Daten.

Mit dem IT-Sicherheitsgesetz (IT-SiG) sind einige deutsche Rechenzentren evtl. nicht mehr rechtskonform

Ab dem 26. Juli könnten sich Unternehmen also der Gefahr aussetzen, zumindest in einer Grauzone zu agieren. »Synchrone Spiegelung bietet keinen Schutz vor logischen Fehlern und es bedarf neuer Ansätze wie Hypervisor-basierter Replikation, um auf der sicheren Seite zu sein«, betont Mayer. »Unternehmen, die sich nicht sicher sind, ob ihre Rechenzentren zukünftig legal sein werden, sollten die nächsten 100 Tage nutzen, indem sie ihre Prozesse für Notfallwiederherstellung und Business-Continuity genauestens prüfen und – falls nötig – unbedingt handeln.«

Podcast: Dr. Jens Bücking erklärt IT Sicherheitsgesetz

Rund um das IT-SiG führten wir bereits letztes Jahr einen Podcast mit dem Rechtsanwalt Dr. Jens Bücking, der sich als externer Datenschutzbeauftragter bei Firmen bereits intensiv mit dem Thema auseinander setzte. Dr. Bücking hat überdies für Zerto »ein White-Paper verfasst. Thema: IT-Sicherheitsgesetz: Erweiterte Rechtspflichten und potenzielle Haftungsfallen des modernen IT-Sicherheitsmanagements.« Sie finden das White-Paper zum IT-SiG auch hier zum Download.

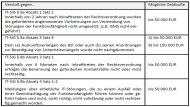

Und was ist mit den rechtlichen Grundlagen für Unternehmen und Organisationen, die nicht unter das IT-SiG fallen? Dafür gibt es zur Datensicherheit im Disaster-Fall das Bundesdatenschutzgesetz (BDSG), das im §9 regelt, dass alle Organisationen, die mit personenbezogenen Daten zu tun haben, entsprechende technische und organisatorische Maßnahmen treffen müssen, die den Anforderungen des BDSG gerecht werden. Dazu zählt auch, ein geeignetes Disaster-Recovery-Konzept vorweisen zu können. Dieses muss sicherstellen, dass Daten auch dann nicht verloren gehen, wenn diese versehentlich zerstört oder gelöscht werden, zum Beispiel durch menschliches Versagen.

.